W artykule przybliżymy, w jaki sposób kryptografia zapewnia ochronę danych oraz jakie techniki i algorytmy leżą u podstaw bezpiecznej wymiany informacji. Omówione zostaną kluczowe pojęcia, podział metod na symetryczne i asymetryczne oraz praktyczne zastosowania w codziennym życiu i nowoczesnych technologiach.

Podstawowe pojęcia kryptografii

Szyfrowanie i deszyfrowanie

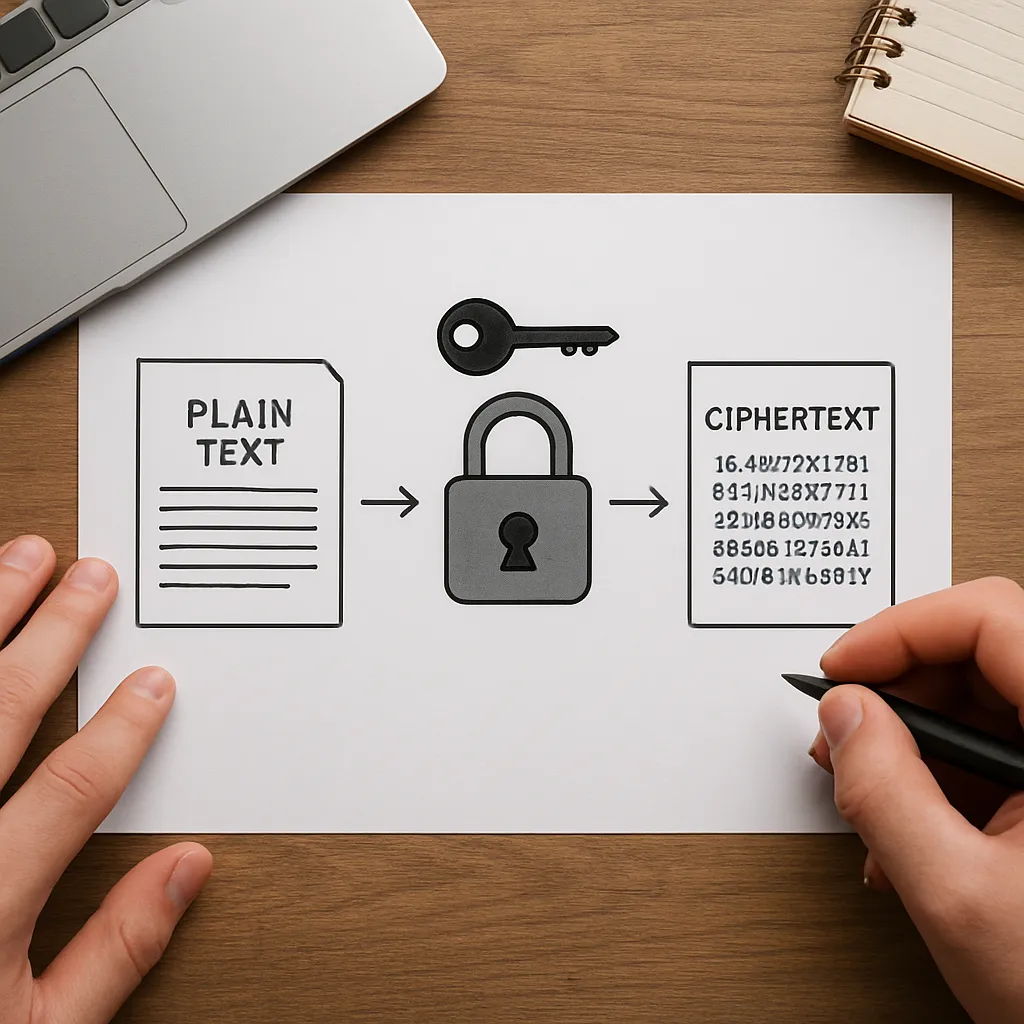

Szyfrowanie to proces zamiany czytelnej wiadomości na postać nieczytelną dla osób niepowołanych. Odbiorca, który posiada odpowiedni klucz, wykonuje operację deszyfrowania, przywracając pierwotną treść. Dzięki temu nawet przechwycenie informacji przez atakującego nie gwarantuje odczytania zawartości. Główne cele to:

- Poufność – zapobieganie odczytowi danych przez nieuprawnione podmioty,

- Integralność – wykrycie zmian w przekazywanym komunikacie,

- Uwierzytelnianie – potwierdzenie tożsamości nadawcy,

- Niezaprzeczalność – uniemożliwienie wyparcia się wykonanej operacji.

Rodzaje kluczy: tajność i publiczność

W kryptografii występują dwa główne modele zarządzania kluczami. W metodach symetrycznych nadawca i odbiorca korzystają z tego samego tajnego klucza. W podejściu asymetrycznym każda ze stron generuje parę kluczy: publiczny (udostępniany wszystkim) oraz prywatny (przechowywany w tajemnicy). Wymiana klucza symetrycznego w sposób bezpieczny często opiera się właśnie na mechanizmach asymetrycznych.

Główne kategorie algorytmów

Szyfry symetryczne

Szyfry symetryczne stosują jeden klucz do obu faz: szyfrowania i deszyfrowania. Charakteryzują się dużą wydajnością, co czyni je idealnymi do zabezpieczania dużych wolumenów danych. Najpopularniejsze to:

- DES i Triple DES – klasyczne metody z XX wieku, już w dużej mierze wyeliminowane,

- AES (Advanced Encryption Standard) – obecny standard rządowy USA, stosowany w bankowości i transakcjach,

- Blowfish i Twofish – alternatywy o wysokiej szybkości i bezpieczeństwie.

Zaletą jest szybkość, wadą – trudność odpornych na podsłuch, bezpiecznych kanałów wymiany klucza.

Szyfry asymetryczne

W systemach asymetrycznych każdy użytkownik dysponuje dwiema liczbami: kluczem publicznym i kluczem prywatnym. Dane zaszyfrowane kluczem publicznym można odszyfrować tylko za pomocą odpowiadającego mu klucza prywatnego. Najbardziej znane algorytmy to:

- RSA – oparty na trudności faktoryzacji dużych liczb,

- ECC (Elliptic Curve Cryptography) – wykorzystujący własności krzywych eliptycznych, oferujący podobne bezpieczeństwo przy krótszych kluczach,

- ElGamal – oraz jego modyfikacje stosowane m.in. w protokołach wymiany klucza.

Wady obejmują mniejszą wydajność w porównaniu z szyframi symetrycznymi oraz konieczność zarządzania infrastrukturą kluczy publicznych (PKI).

Funkcje skrótu i podpis cyfrowy

Funkcje skrótu generują stałej długości wartość (hash) z dowolnie długich danych. Kluczowe cechy to odporność na kolizje i niemożność odtworzenia oryginalnych danych z wartości skrótu. Na ich podstawie buduje się podpis cyfrowy, który:

- potwierdza tożsamość nadawcy,

- zapewnia integralność wiadomości,

- uniemożliwia podmianę danych bez wykrycia.

Algorytmy: SHA-2, SHA-3, oraz funkcje z rodziny Keccak, wykorzystywane w różnych standardach bezpieczeństwa.

Zastosowania praktyczne i wyzwania

Bezpieczeństwo w sieci i protokoły

Protokoły takie jak TLS/SSL korzystają z kombinacji szyfrów symetrycznych, asymetrycznych i funkcji skrótu, tworząc bezpieczny kanał komunikacji w Internecie. HTTPS, VPN i SSH to przykłady rozwiązań opartych na tych technologiach. Kluczowe etapy to:

- Ustanowienie bezpiecznego połączenia (handshake),

- Wymiana kluczy sesyjnych,

- Ochrona poufności i integralności transferowanych danych.

Kontrola integralności i poufności danych

Firmy i instytucje chronią pliki oraz bazy danych, stosując systemy szyfrowania na poziomie dysku (Full Disk Encryption) lub kontenerów (np. VeraCrypt). W połączeniu z mechanizmami backupu i redundancji stanowią warstwę obrony przed utratą lub wyciekiem informacji. Dodatkowo, integralność plików można weryfikować przy pomocy wartości hash i mechanizmu kodu uwierzytelniającego wiadomości (HMAC).

Przyszłość kryptografii

Rozwój komputerów kwantowych stawia wyzwanie dla obecnych algorytmów. Techniki kwantowe mogą złamać RSA czy ECC w znacznie krótszym czasie. W odpowiedzi powstaje kryptografia postkwantowa, oparta na problemach trudnych do rozwiązania nawet za pomocą maszyn kwantowych, takich jak:

- szyfry kodowe (Code-based),

- schematy oparte na kratownicach (Lattice-based),

- rozwiązania homomorficzne umożliwiające obliczenia na zaszyfrowanych danych.

Realizacja tych metod będzie kluczowa dla zachowania bezpieczeństwa w epoce nowych technologii.